Източник на изображението: torproject.org

Източник на изображението: torproject.org

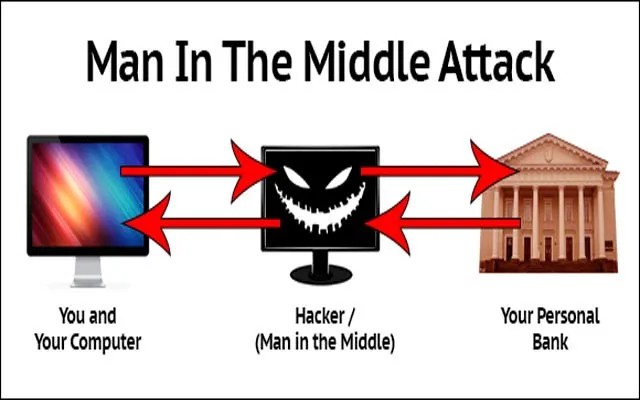

Да. Знам. Заглавието изглежда страшно. Но това не е името на някой филм. Но мога да се обзаложа, че е толкова страшно, колкото се получава. Човекът в средата MITM е вид атака, използвана при хакерски и мрежови отвличания.

Но защо името Човек в средния MITM. Изчакайте! Не е това! Преди беше известен като Маймуна - в средата. Не знам защо се е казвало така, но със сигурност знам защо Човекът в Средния MITM е името. Следващата снимка ще бъде обяснителна за нейното определение.

Източник на изображението: github.com

Синоптис на атака между човек и средата (MITM)

Все още имате съмнения? Нека ви обясня това. Да приемем, че сте човек, който е длъжен да прави посещения на сайта редовно за вашата компания за някакъв х тип работа. Посещавате мястото на клиентите си и прикачвате своя донгъл, за да стартирате интернет.

Но виждате, че не сте успели да презаредите вашия интернет пакет (само приемете). И сега дори не можете да го презаредите поради факта, че вашият интернет е изчезнал.

Сега клиентът е достатъчно добър, за да ви позволи да получите достъп до неговата безжична LAN или Wi-Fi в нашия случай. Но нещото е, безопасно ли е това? Абсолютно не. Ти, приятелю, сега можеш да станеш жертва на някои големи корпоративни шпионажни неща. Хахаха … Не точно, но моето мнение е просто, че не е безопасно. Нека ви го обясня по друг начин.

Това, което ви казах по-горе, беше просто предупреждение. Направих това в реалния живот и нека ви покажа последствията от това. Аз съм тестер за проникване, с който да започнем.

Каквото и да кажа тук, е това, което ви предлагам да направите в собствената си домашна среда или лаборатория. Правенето на това на публично място може да ви постави някои сериозни правни проблеми. (Накратко, докато нямате добър адвокат, не го правете).

Инцидентът

Преди две години, когато все още учех хакерство (все още уча), седях в Макдоналдс в Пуна, Индия. Интернет ми беше отпаднал през тази седмица поради силни валежи. И тъй като съм човек, който не може да живее без интернет, реших да се разбия в McDonalds, тъй като причината е, че има БЕЗПЛАТЕН Wi-Fi.

Да, хората обикновено веднага скачат на място, където има безплатен интернет (поне хората в Индия), без да мислят за проблемите, които може да причини (заради хора като мен).

И така, стартирах моя лаптоп. В този момент бях инсталирал Arch Linux, който все още ми е любим. Но това, което направих, може да се направи във всеки лаптоп, инсталиран с основна Linux операционна система (ДА-нейният Linux). Отегчих се и тъй като нямах какво да направя, започнах MITM атака за забавление. Тази атака е доста сложна.

Това, което би направил е, вероятно ще накара други компютри и мобилни телефони в мрежата да мислят, че аз съм рутера и ще предам всички пакети през мен. Ако не се ужасявате от това, тогава трябва да бъдете.

Причината за това е, че сега обработвам всяка информация, която минава през мрежата; както входящ, така и изходящ трафик. Сега мога да преглеждам пакетите, да ги подушвам и да преглеждам всички данни, които минават.

Или хората да влизат в уебсайтове за социални мрежи, хора в чат един с друг или по-лошо, хората извършват банкови транзакции. Обикновено стоя настрана, щом видя цифров сертификат на която и да е банка. Но това, което бих направил само за забавление е, че бих модифицирал чатовете, които хората правеха.

Това беше сериозно забавно. WhatsApp е обезопасен (или поне не можете да го спукате веднага щом премине през мрежата). Много хора използват We-chat и Hike, които имат изключително ниско криптиране или изобщо не криптират. Така че, когато човек моли да се моли на момиче, за да се срещнат някъде, обикновено бих променил адреса на срещата им.

Знам, че това е по детски, но както казах, беше забавно. (Всъщност направих много повече от само това). И така, нещото е, че не можех само да видя транзакциите и трафика да се случват, дори можех да ги променя, да изпратя нещо напълно извън класациите.

Например, ако някой пусне видео в YouTube, бих могъл напълно да го променя с някакъв прост JavaScript и да го троли. Сега, нека ви попитам отново за моя първи пример за използване на напълно случаен Wi-Fi, смятате ли, че това е сигурно?

Препоръчителни курсове

- R Studio Anova Techniques Training Bundle

- Обучение за онлайн сертифициране в AngularJS

- Професионално обучение ISTQB ниво 1

- Обучение за основни професионални тестове за софтуер

Как да и защо

Добре, сега основният въпрос, който всички сте чакали да зададете? Защо? Вероятно дори не става въпрос. За това има много отговори, като да се защитите или да разберете свързаните с това рискове и науката за това как работи в действителност и всъщност как да знаете и уловите всеки, който прави същите неща за вас,

Така че, за начало, за да направите MITM атака, препоръчвам да използвате Kali Linux. По този начин има много по-малко караница да инсталирате каквото и да е, защото Kali Linux е пенисарен софтуер и се предлага с почти всеки инструмент, предварително инсталиран.

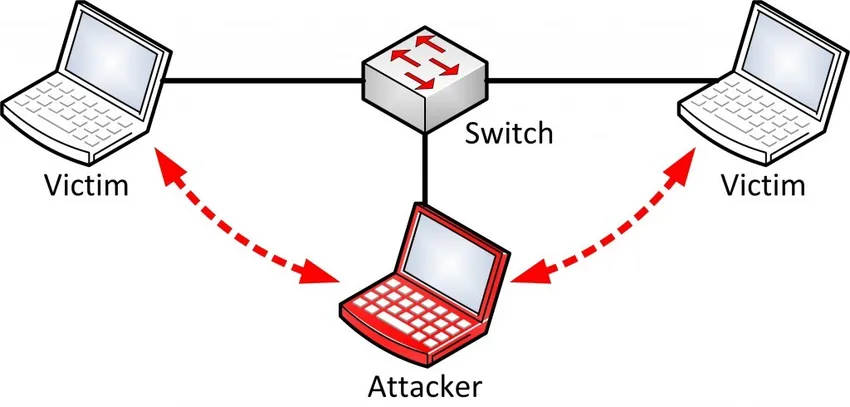

MITM обикновено се извършва с помощта на отравяне с ARP. MITM включва кражба на бисквитки, отвличане на сесия, където можете да заснемете цялата сесия за влизане на всеки човек и много други.

С достатъчно информация човек може дори да извърши атака на разпределен Denil of Service и да свали цялата мрежа надолу. Тук няма да записвам пълноценни парчета кодове. Но бих ви казал основите на MITM, за да започнете. Причината за това е, че атаката зависи най-вече и от сигурността на рутера.

Просто не можеш да вземеш лаптоп в наши дни и да хакнеш в нещо. За това се нуждаете от правилна настройка. Така че, след като инсталирах kali linux, бих препоръчал да има добър мониторинг и да си инжектирате Wi-Fi.

Тази, която използвам от месеци, е TP-Link Wn722n. Той има добър обхват и е изключително мощен и преносим за извършване на MITM атака.

Сега всичко, което трябва да направите, е да използвате ArpSpoof, за да подправите вашия Mac ID, за да оставите мрежата да мисли, че сте рутера, и след това да заснемете целия пакет чрез Wireshark и tcpdump. Можете също да задушите трафика с Dsniff, но няма да можете да подушите https пакетите.

Dsniff работи само с необезопасен сокет слой, т.е. http, а не https. За да работите с http, трябва да използвате SSL Strip, за да изхвърлите слоя Secure sockets и след това да подушите пакетите през него.

Има още няколко неща, които трябва да имате предвид. Уверете се, че вашата защитна стена е конфигурирана да приема тези пакети. Освен това, ако правите това по LAN, това не е проблем, но ако се опитвате да направите това на WAN, тогава ще трябва да го прехвърлите напред, за да получите тези пакети.

Следват няколко MITM Attack инструменти, които могат да се използват:

За прозорци:

Cain and Abel - GUI инструмент за подушване на ARP отравяне. Тъй като аз съм в тази област от доста време, по-скоро бих предложил да не отивам за човек в средните инструменти за атака за Windows. Причината е, че ако се опитвате да извършите множество атаки, Windows няма да помогне. Ще трябва да преминете към Linux или да имате няколко компютъра, което не е добре.

За Linux:

- Ettercap и Wireshark: За да смъркате пакети по LAN

- Dsniff: За улавяне на SSH вход

- SSLStrip - За премахване на защитен слой върху пакети

- Airjack - да правите няколко MITM от едно движение

- Wsniff - Инструмент за премахване на SSL и HTTPS

Ако сте мислили, че това е всичко, изчакайте. Има още една платформа, за която повечето от вас може би дори не знаят: И това е любимият ми Android. Нека да видим какво има Android в магазина си:

- Dsploit - инструмент за само различни видове MITM атаки

- Zanti2 - Zanti е комерсиален софтуер, преди това беше платено приложение, но наскоро го направиха безплатна. Той е изключително силен в случай на MITM и други атаки

- Wireshark - Същото като Linux

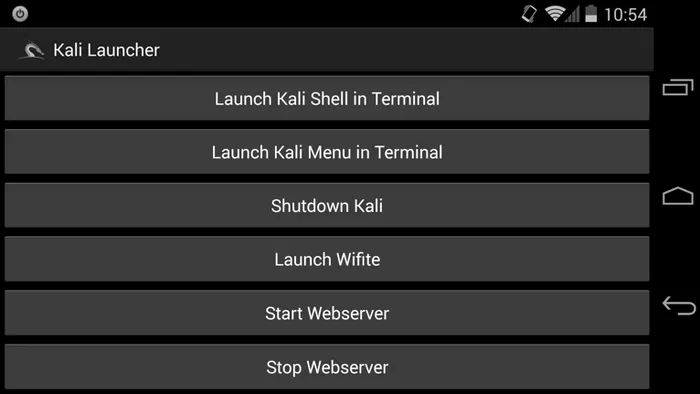

- Kali Linux - Да. Наличен е Kali Linux за Android, който сега е известен като NetHunter. Най-хубавото е, че можете дори да влезете в собствения си домашен компютър с това и след това да стартирате хакването, без да оставяте следа.

И така, следващия път, когато видите някой да се заблуждава в мрежата ви, не е просто човек с лаптоп, в който трябва да се съмнявате. Всеки човек с добър андроид мобилен телефон като Nexus или One плюс може да хакне във вашата мрежа, без дори да знаете това.

Ето как изглежда GUI на Kali on Nethunter:

Източник на изображението: kali.org

Параноята е ключът към сигурността

Единственият начин да бъдете сигурни в този свят, отърван от паразити, е да останете параноични. Не е само за MITM атака, а защото е за всичко. Следват няколко стъпки, които можете да вземете предвид при достъп до обществен Wi-Fi, за да се защитите:

- Винаги използвайте VPN, когато се свързвате с имейл услуги

- Използвайте защитен имейл с прилична защита на електронната поща, за да откриете злонамерени продукти, например: Google или Protonmail

- Ако вие сами сте собственик на обществен Wi-Fi, трябва да инсталирате IDS, т.е. система за откриване на проникване, за да заснемете всякакъв вид ненормална дейност

- От време на време проверявайте идентификационните си данни, за да видите дали е възникнала произволна активност или дали е достъпна от друго място. Сменяйте паролите си всеки месец. И най-важното - не ги улеснявайте да се чукат хора. Повечето хора запазват пароли като 18two19Eight4. Тази парола е изключително лесна за разбиване, тъй като причината може да бъде просто дата на раждане, т.е. 18 февруари 1984 г. Паролите трябва да са като 'iY_lp # 8 * q9d'. Да, така изглежда прилично защитената парола. Не казвам, че това е невъзможно. Но, това ще отнеме 10 пъти повече време, което отнема в случай на преди.

Така че, това би било засега. Изчакайте следващия ми блог за Cyber Security за повече актуализации. Дотогава, бъдете сигурни и продължете да хакнете.

Свързани статии:-

Ето няколко статии, които ще ви помогнат да получите повече подробности за Secret Attacker, така че просто преминете през линка.

- 13 вида правила за етикет на имейл, които може да нарушавате

- Въпроси за интервю на Java за по-свежа | Най-важно

- 6 вида киберсигурност | Основи | важност

- Linux срещу Windows - Разберете 9-те най-страхотни разлики

- CEH срещу CPT (Сертифицирани етични хакерски VS сертифицирани тестери за проникване)